Les infrastructures informatiques traversent une mutation profonde depuis 2020. Entre l’obligation de moderniser les systèmes existants et la nécessité de respecter des contraintes réglementaires européennes durcies (RGPD, DORA, NIS2), les directions informatiques recherchent un équilibre entre performance technique et maîtrise des données. L’infrastructure cloud hybride s’impose progressivement comme une réponse concrète à cette double exigence, en interconnectant un environnement privé sécurisé et un cloud public élastique, pour garder le contrôle des données critiques tout en offrant la scalabilité nécessaire aux pics d’activité. Elle répond aux contraintes de conformité européenne et permet de concilier souveraineté des données et agilité opérationnelle.

Cloud hybride : la définition simple d’une infrastructure bicomposante

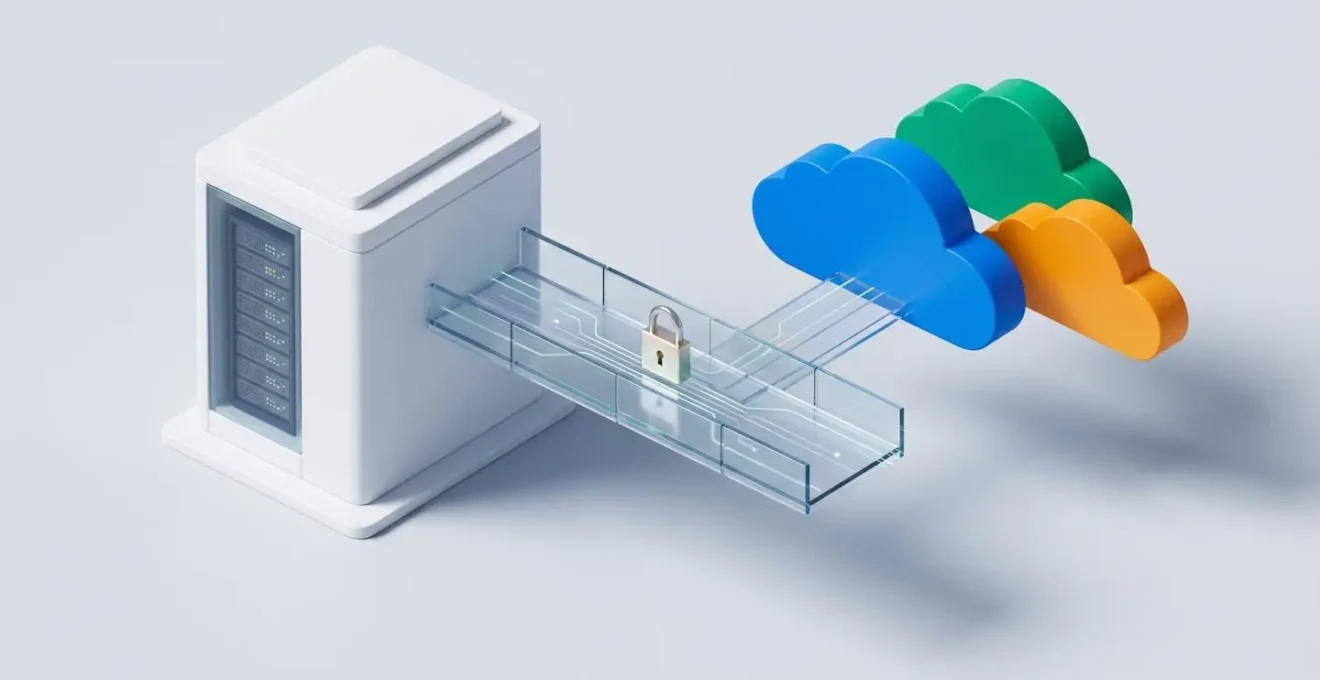

Une infrastructure cloud hybride connecte un environnement privé dédié (hébergé sur des serveurs contrôlés) à un environnement public mutualisé (type Azure, AWS ou OCI), via une interconnexion sécurisée qui orchestre les flux de données selon leur sensibilité.

Imaginez une entreprise de distribution qui gère à la fois des données clients sensibles (coordonnées bancaires, historique d’achats) et une plateforme e-commerce ouverte au grand public. Les informations critiques restent verrouillées dans un coffre-fort numérique local, tandis que l’application web destinée aux visiteurs s’appuie sur une infrastructure capable d’absorber des milliers de connexions simultanées lors des soldes. Ce partage intelligent des charges entre deux environnements complémentaires illustre précisément le fonctionnement d’un cloud hybride.

À la différence d’un cloud privé intégral (coûteux, peu flexible) ou d’un cloud public seul (performant mais exposant potentiellement des données à des juridictions étrangères), l’hybride sélectionne le meilleur emplacement pour chaque type de ressource. Les fondamentaux du cloud computing reposent sur cette répartition stratégique des workloads.

Une confusion fréquente consiste à confondre cloud hybride et multicloud. Le multicloud désigne l’usage simultané de plusieurs fournisseurs publics (Azure et AWS, par exemple) pour éviter la dépendance à un seul acteur. Le cloud hybride, lui, connecte spécifiquement un environnement privé et un environnement public, indépendamment du nombre de fournisseurs publics mobilisés. La transition vers une solution cloud structurée permet justement d’arbitrer cette répartition en fonction des enjeux métiers et des contraintes de souveraineté.

Techniquement, l’interconnexion entre les deux mondes s’appuie sur des liaisons réseau dédiées (VPN, fibre optique, Azure ExpressRoute) et des orchestrateurs capables de synchroniser les applications, les données et les sauvegardes. La cohérence du système repose sur la capacité à déplacer ou dupliquer des ressources sans rupture de service, tout en garantissant une traçabilité complète des flux pour répondre aux audits réglementaires.

Trois atouts concrets pour les entreprises réglementées

Les directions informatiques qui envisagent cette architecture recherchent surtout trois gains opérationnels mesurables : la souveraineté des données critiques, la scalabilité immédiate face aux pics de charge, et la conformité renforcée aux normes européennes. Ces avantages ne relèvent pas du marketing technique, mais répondent directement aux contraintes budgétaires et réglementaires imposées depuis 2024 par les textes DORA et NIS2.

-

Données critiques hébergées en France ou au Luxembourg, garantissant conformité RGPD et maîtrise juridique

-

Capacité élastique : le cloud public absorbe les pics de trafic sans surinvestissement matériel permanent

-

Architecture conforme ISO 27001, SOC2 et SecNumCloud pour les acteurs européens certifiés

-

Complexité technique nécessitant une expertise réseau et une gouvernance stricte des flux de données

-

Coût initial d’interconnexion et de mise en conformité supérieur à une solution 100% publique

-

Inadapté aux très petites structures (moins de 50 salariés) sans contrainte réglementaire forte

Selon les données de l’INSEE publiées en 2016, 17% des sociétés françaises de 10 personnes ou plus achetaient des services de cloud computing, contre 21% au niveau européen. Ce taux grimpait à 48% pour les entreprises de 250 salariés et plus, confirmant que l’adoption du cloud suit directement la taille de la structure et l’intensité des contraintes réglementaires.

La souveraineté des données constitue le premier critère de choix pour les secteurs financiers et de santé. Conserver les bases clients, les dossiers médicaux ou les transactions bancaires sur des serveurs situés en France ou au Luxembourg garantit le respect automatique du RGPD et évite tout conflit de juridiction avec des lois extraterritoriales (type Cloud Act américain). Cette localisation physique rassure également les audits internes et les autorités de contrôle (CNIL, ACPR, CSSF).

La scalabilité immédiate représente le deuxième gain stratégique. Plutôt que de surdimensionner en permanence son infrastructure privée pour absorber des pics ponctuels (soldes, campagnes marketing, déclarations fiscales), l’entreprise bascule temporairement une partie de la charge sur des ressources publiques facturées à l’usage. Cette élasticité divise souvent par trois le coût d’infrastructure pour les acteurs à forte saisonnalité.

La conformité renforcée, enfin, répond aux obligations de résilience imposées par les réglementations DORA (secteur financier) et NIS2 (opérateurs de services essentiels). Ces textes exigent désormais des entreprises qu’elles documentent leurs plans de continuité, leurs stratégies de sortie (exit strategy) et leurs dispositifs de sauvegarde multisite. Un cloud hybride bien architecturé facilite cette démonstration en dupliquant automatiquement les données critiques entre le socle privé et un site de secours public géographiquement distant. L’ANSSI a également publié des recommandations pour l’hébergement de systèmes d’information sensibles dans le cloud, qui guident les choix d’architecture.

Quand le cloud hybride devient une évidence : exemples d’usage

Les décisions d’architecture ne se prennent pas dans l’abstrait. Certains profils d’entreprise basculent naturellement vers l’hybride dès lors qu’ils cumulent deux contraintes : un volume de données sensibles justifiant un hébergement maîtrisé, et des besoins ponctuels de puissance de calcul ou de bande passante impossibles à dimensionner sur site sans surinvestissement.

Un groupe de distribution avec des contraintes RGPD a mis en place un cloud hybride : données clients sur environnement privé au Luxembourg, application e-commerce sur Azure. Résultat : zéro rupture de service, coût divisé par 2,4 et conformité auditée sans réserve. Cette architecture illustre concrètement l’équilibre entre sécurité et agilité.

Un deuxième profil type concerne les établissements financiers régionaux soumis à DORA. Ces acteurs doivent désormais prouver qu’ils peuvent restaurer leurs services critiques en moins de 2 heures en cas d’incident majeur, tout en documentant l’ensemble de leurs dépendances technologiques. Les recommandations de l’ANSSI publiées en 2016 incitent explicitement les entités traitant des données sensibles à privilégier des prestataires qualifiés SecNumCloud, garantissant un contrôle juridique et technique renforcé.

Le montage hybride typique pour une banque régionale combine un cœur métier (système de gestion des comptes, bases clients, pistes d’audit) hébergé sur un cloud privé français certifié, et des briques applicatives moins critiques (CRM commercial, applications mobiles, outils de reporting interne) déployées sur Azure ou AWS. Cette séparation logique facilite la mise en conformité DORA tout en offrant aux équipes métiers la flexibilité d’expérimenter de nouveaux services sans alourdir le socle réglementé.

Les erreurs fréquentes observées consistent à basculer intégralement vers le cloud public sans cartographier préalablement la sensibilité des données, ou à l’inverse, à maintenir un environnement 100 % privé par conservatisme, en sacrifiant toute agilité. L’approche équilibrée exige un diagnostic initial précis : quels workloads contiennent des données personnelles ou réglementées ? Quels services subissent des variations de charge imprévisibles ? Quelles applications doivent répondre en moins de 50 millisecondes pour garantir une expérience fluide ?

Comment se lancer dans l’infrastructure cloud hybride ?

La transition vers un cloud hybride ne se décrète pas en une journée. Elle suppose une méthode structurée en trois phases successives : le diagnostic technique et réglementaire, la conception de l’architecture cible avec ses interconnexions, puis la gestion continue de l’environnement hybride. Chaque étape engage des compétences spécialisées (architectes réseau, experts sécurité, juristes conformité) rarement disponibles simultanément au sein d’une PME ou d’une ETI.

-

Diagnostic de l’existant et cartographie des données

Avant toute migration, il faut identifier précisément quels systèmes contiennent des données personnelles, réglementées ou stratégiques. Cette phase inclut un audit de conformité RGPD, une évaluation des volumes de données stockés, et une mesure des performances actuelles (latence, disponibilité). Elle débouche sur une classification des workloads en trois catégories : critique (à conserver en privé), intermédiaire (hybridable) et non sensible (migrables en public).

-

Conception de l’architecture hybride et choix des technologies

L’architecte cloud dessine ensuite le schéma d’interconnexion entre l’environnement privé et le ou les clouds publics retenus. Cette étape fixe les technologies de liaison (VPN IPsec, fibre dédiée, ExpressRoute), les orchestrateurs (Kubernetes, Terraform), les mécanismes de sauvegarde multisite et les politiques de sécurité (chiffrement, traçabilité des accès). Un pilote technique sur une application non critique permet de valider la faisabilité avant déploiement global.

-

Gestion managée et optimisation continue

Une fois l’infrastructure hybride opérationnelle, la supervision proactive devient indispensable : monitoring des performances réseau, détection des anomalies de sécurité, ajustement des quotas de ressources publiques selon les variations saisonnières. Les acteurs qui internalisent entièrement cette gestion mobilisent souvent 2 à 3 ETP spécialisés. Le recours à un prestataire managé permet de libérer ces ressources tout en garantissant une réactivité 24/7 et une mise à jour continue des certifications (ISO 27001, SecNumCloud).

Les entreprises qui réussissent leur passage à l’hybride partagent un point commun : elles ne démarrent jamais par la migration technique, mais par la clarification de leurs contraintes métiers et réglementaires. Vouloir tout migrer simultanément constitue l’erreur la plus fréquente. La méthode efficace consiste à segmenter les applications par ordre de priorité, en commençant par celles qui génèrent le plus de coûts d’infrastructure ou subissent les pics de charge les plus marqués.

L’intégration des meilleures pratiques de sécurité cloud doit intervenir dès la phase de conception, pas après la mise en production. Cela inclut le chiffrement des flux entre les deux environnements, la traçabilité complète des accès (logs SIEM), et la mise en place d’une exit strategy documentée permettant de rapatrier les données critiques en cas de rupture contractuelle avec un fournisseur public.

Combien coûte la mise en place d’un cloud hybride pour une PME de 200 salariés ?

Le coût varie en fonction de la complexité de l’architecture et du volume de données. Un audit préalable permet d’établir un budget précis.

Quelle latence réseau faut-il viser entre l’environnement privé et le cloud public ?

Une latence inférieure à 10 ms est généralement visée pour les applications transactionnelles ; les liaisons dédiées standard atteignent des performances bien en dessous de ce seuil.

-

Cartographier vos données sensibles et identifier les applications manipulant des informations réglementées (RGPD, secret des affaires)

-

Mesurer la variabilité de charge de vos systèmes critiques sur les 12 derniers mois pour quantifier le gain potentiel d’élasticité

-

Vérifier les certifications ISO 27001 et SecNumCloud de vos prestataires cloud actuels ou envisagés

-

Chiffrer le coût annuel de votre infrastructure actuelle (licences, matériel, électricité, maintenance) pour établir un point de comparaison objectif

-

Identifier une application pilote non critique pour tester l’interconnexion hybride avant toute migration majeure

Les organisations qui progressent efficacement dans cette transformation ne cherchent pas à tout maîtriser en interne dès le départ. Elles s’appuient sur des partenaires capables de gérer la complexité technique (interconnexions, supervision, mises à jour de sécurité) tout en conservant la gouvernance stratégique des données et le contrôle des budgets. Cette répartition des rôles libère les équipes IT internes pour se concentrer sur l’innovation métier plutôt que sur la maintenance d’infrastructures surdimensionnées.